Por Adriano Pagno Moreira

Meu nome é Adriano Pagno Moreira, trabalho com desenvolvimento de software e segurança da informação. Minha missão é ajudar as pessoas a entenderem melhor as ameaças do mundo digital e como se proteger delas. Hoje, quero falar sobre um dos ataques mais comuns e perigosos da atualidade: o DDoS (Distributed Denial of Service), ou "Ataque Distribuído de Negação de Serviço". Vamos entender de forma simples como ele funciona e por que é um grande problema.

Os Ataques Cibernéticos e a Ameaça do DDoS

Por Adriano Pagno Moreira

A internet é um espaço incrível, repleto de oportunidades, mas também de ameaças. Entre os diversos ataques cibernéticos, um dos mais comuns e perigosos é o DDoS (Distributed Denial of Service), ou "Ataque Distribuído de Negação de Serviço". Vamos entender de forma simples como ele funciona e por que é um grande problema.

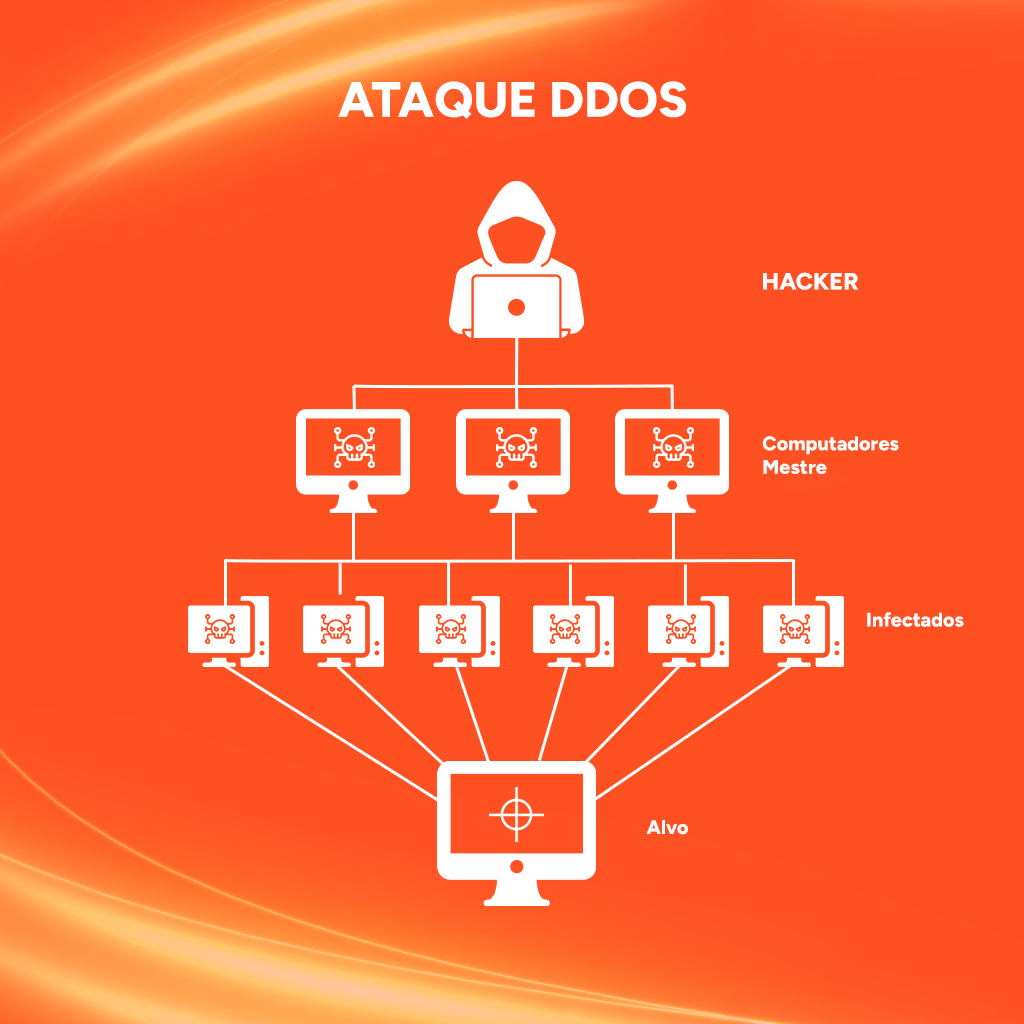

O que é um ataque DDoS?

Imagine que você tem uma loja e atende os clientes tranquilamente. Agora, pense que um grupo enorme de pessoas decide entrar na sua loja ao mesmo tempo, sem a intenção de comprar nada. Elas ficam ocupando o espaço e impedem os clientes reais de serem atendidos. No mundo digital, um ataque DDoS faz exatamente isso: milhares ou até milhões de acessos simultâneos são direcionados para um site ou serviço online, até que ele fique sobrecarregado e pare de funcionar.

Os hackers utilizam redes de computadores infectados, chamadas de botnets, para realizar esse ataque de forma coordenada. Isso torna difícil identificar e bloquear os acessos maliciosos, pois eles vêm de várias partes do mundo ao mesmo tempo.

Tipos de Ataques Cibernéticos

O DDoS é apenas um dos muitos tipos de ataques hacker. Outros ataques comuns incluem:

Phishing: Golpes que enganam usuários para roubar senhas e dados pessoais.

Ransomware: Sequestra arquivos e exige resgate para liberá-los.

Spyware: Espiona as atividades de um usuário sem que ele perceba.

Cavalo de Troia (Trojan Horse): Programas maliciosos disfarçados de software legítimo.

SQL Injection: Um ataque que explora vulnerabilidades em bancos de dados para roubar ou manipular informações.

Keyloggers: Softwares maliciosos que registram tudo o que é digitado no teclado, capturando senhas e dados sensíveis.

Zero-Day Exploits: Ataques que exploram falhas recém-descobertas em softwares antes que os desenvolvedores possam corrigir.

Ataques Man-in-the-Middle (MitM): O hacker intercepta a comunicação entre duas partes para roubar dados ou manipular informações.

Brute Force Attack: Tentativas repetidas de adivinhar senhas até encontrar a correta.

Rootkits: Programas que permitem o controle remoto de um sistema sem que o usuário perceba.

A origem do "Cavalo de Troia"

Para ilustrar melhor, imagine que você recebe um pacote que parece um presente inofensivo. Ao abrir, ele está cheio de palitos de dente, tornando impossível fechar a caixa de novo. Agora, pense na história do Cavalo de Troia: os gregos enviaram um grande cavalo de madeira para dentro da cidade de Tróia, fingindo ser um presente. O que os troianos não sabiam é que soldados gregos estavam escondidos dentro.

Esse conceito é usado até hoje em ataques digitais. Um "Cavalo de Troia" é um arquivo ou programa que parece inofensivo, mas carrega código malicioso que pode roubar informações ou permitir que hackers controlem seu computador.

Como se proteger?

Não existe proteção 100% eficaz, mas algumas medidas ajudam bastante:

Mantenha sistemas e antivírus atualizados.

Evite clicar em links suspeitos ou baixar arquivos desconhecidos.

Use senhas seguras e autenticação em dois fatores.

Para empresas, invista em proteção DDoS, como firewalls e serviços de mitigação.

Faça backups regulares de seus dados para evitar perdas em caso de ataques como ransomware.

Use conexões seguras e redes privadas virtuais (VPNs) para se proteger contra ataques MitM.

Monitore acessos suspeitos ao sistema e restrinja privilégios administrativos para evitar ações maliciosas.

Conclusão

Os ataques cibernéticos estão em constante evolução, e o DDoS continua sendo um dos mais comuns e devastadores. Porém, ele é apenas um entre vários tipos de ameaças que podem comprometer a segurança de indivíduos e empresas. Proteger-se exige atenção e boas práticas de segurança digital. Com conhecimento, podemos reduzir os riscos e navegar com mais segurança nesse vasto mundo digital.

As imagens aqui são da internet e geradas por IA, e não necessitam de créditos de seus locais específicos.

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)

.png)